Die Kontrolle der Risiken

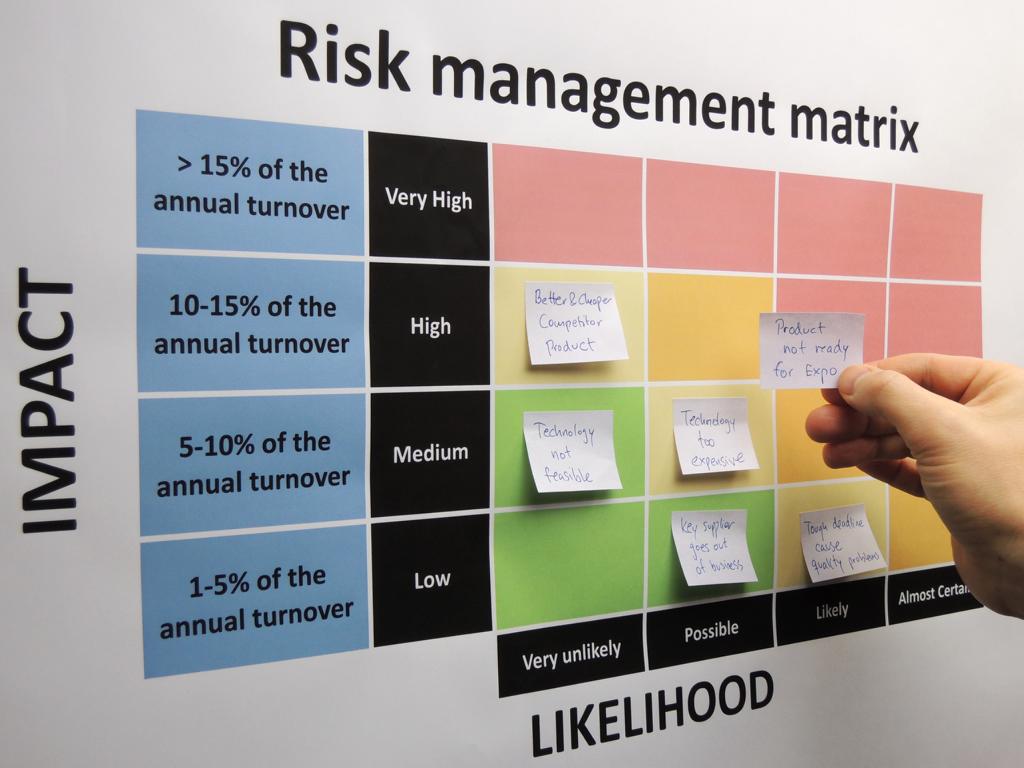

Die Risikoanalyse umfasst alle Aktivitäten zur Identifikation, Einschätzung, Bewertung und Priorisierung der Risiken und Chancen in der Datenverarbeitung. In der Risikoabwägung werden sowohl die Rechtmässigkeit der Datenverarbeitung, ihr Zweck, der Umfang als auch der Stand der Technik, die Implementierungskosten und die Umstände berücksichtigt. Sie schliesst alle Prozesse und Geschäftsabläufe mit ein und liefert damit die Ausgangsbasis für die Risikobewertung, die risikomindernden Massnahmen und das Risk Monitoring.

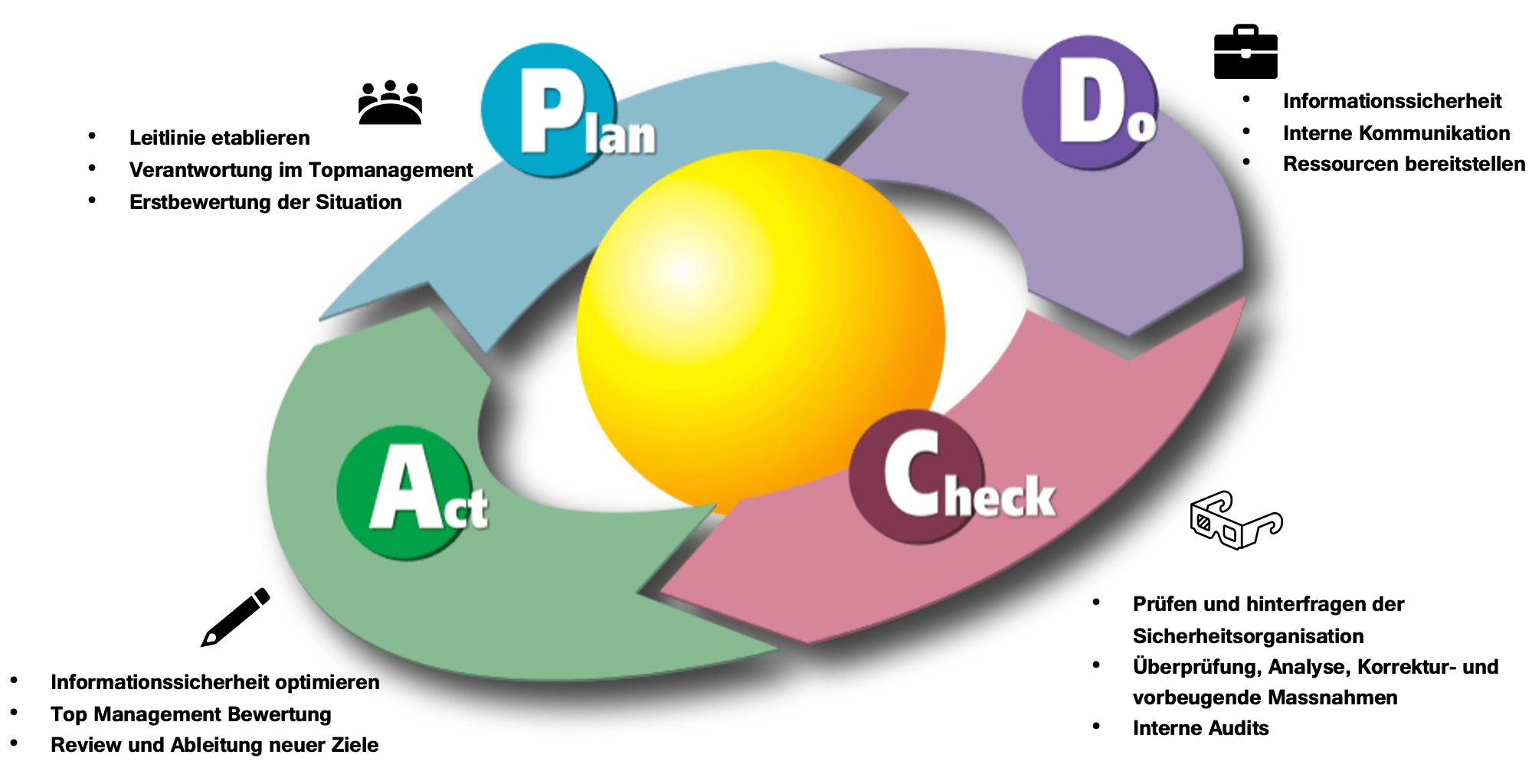

Im Sinne der Optimierung und ggfs. der Verwendung neuer Technologien muss das Risikomanagement in der Datenverarbeitung ständig angepasst und optimiert werden. Das geschieht unter Verwendung des P-D-C-A Zyklus; ein Werkzeug, mit dem man auch die Wirksamkeit der Massnahmen bestens kontrollieren kann.